ビジネスパーソンが押さえておくべきランサムウェア最新動向 第11回 顧客まで奪う!?収益獲得に貪欲なランサムウェアに注意

2024年3月27日(水)11時48分 マイナビニュース

ビジネスパーソン向けに、フォーティネットのリサーチ部門である「FortiGuard Labs」が確認・分析した新種亜種など、最近のランサムウェアを紹介する本連載。今回は、以下の2つのランサムウェアを紹介します。

Knight ランサムウェア

NoEscape ランサムウェア

Knight ランサムウェア

Knight ランサムウェアは、2023年8月に登場した新たなRaaS(Ransomware as a Service)プログラムです。このプログラムを作り出したランサムウェアグループ「Cyclops」は2023年5月に活動を開始、当初はグループ名と同じ「Cyclops」というRaaSプログラムを提供していました。

Knightの前身であるCyclopsは、Windows、Linux、MacOSに対応したマルチOSツールを備えていました。2023年10月20日の調査時点でKnightのWindows版しか見つかっていませんが、今後は他のOSに対応したバージョンが登場する可能性もあります。

感染経路として、悪意のある添付ファイル付き電子メールを利用したフィッシングがCERTイタリアから報告されており、感染したマシンにKnightランサムウェアを送り込む、複数のマルウェアの存在も知られています。

Knightランサムウェアが実行されると、脅威アクターがファイル(データ)を盗んだ後に、ターゲットになっているファイルを暗号化し、「.knight_l」という拡張子を付加します。その後、「How To Restore Your Files.txt」というファイル名のランサムノートを残します。その内容は以下の通りです。

身代金の金額は、14,508 USドル(約200万円)相当のビットコインとなっています。要求金額が高く設定されていることから、このランサムウェアが企業をターゲットにしていると考えられます。

実際にKnightランサムウェアの被害を受けた企業を業種別に見ると、ターゲットとなった業界が多岐にわたることがわかります。小売業が突出していますが、病院をはじめとするヘルスケア業界も被害を受けており、無差別攻撃を仕掛けていることがわかります。被害組織の国別比較では、米国が60%と圧倒的に多くなっています。

このグループは被害者が連絡するためのTORサイトも運営しており、そこには盗まれた情報や被害者のリストが掲載されています。加えて、盗んだ情報を公開するための別のTORサイトも運営し、MegaやGofile、UploadNowといった一般的なファイル共有サービスも利用しています。

NoEscapeランサムウェア

NoEscapeも比較的新しいランサムウェア(RaaS)であり、ランサムウェアグループ「Avaddon」によって運営されています。ターゲットとなるネットワークやマシンへの侵入、データの流出、暗号化ツール(ランサムウェア)など、悪意のある活動の実行に必要な各種ツールを作成し、アフィリエイト(RaaSを利用して攻撃を行う組織や個人)に提供しています。

Knightと同様に企業をターゲットとし、下図のように、政府機関や病院、診療所などを含む幅広い業種をターゲットとしていることがリサーチの結果がわかっています。

NoEscapeランサムウェアはまずデータを流出させた後、いくつかのサービスとプロセスを停止させ、暗号化したファイルにランダムな10文字のアルファベット(すべて大文字)で構成された拡張子を付加します。一方、実行ファイルやバッチファイル、バイナリファイルなど、OSの挙動に影響を与えると考えられるファイルは、暗号化の対象から除外されます。

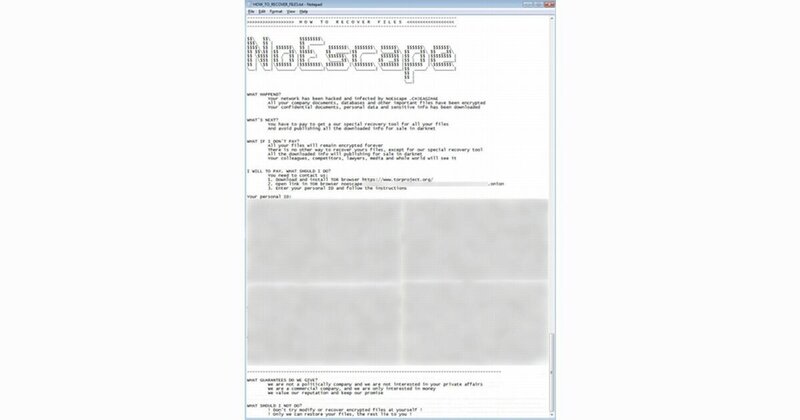

暗号化が終わると、ターゲットに、何が起きたのか、次に何をすべきか、身代金を支払わなければ何が起こるのか、どう支払うのかなどが、簡潔かつ丁寧に章立てされたランサムノート「HOWTORECOVER_FILES.txt」というファイルが残されます。そこには、NoEscapeランサムウェアが金銭目的のものであり、政治的な動機によるものではないとの記載もあります。

被害者が連絡するためのTORサイトも運営しており、そこには盗まれた情報や被害者のリストが掲載されています。

2023年12月、セキュリティ専門のニュースサイトが、NoEscapeのTORサイトが突如アクセス不能になったと報じました。NoEscapeのランサムウェアグループが身代金数百万ドル分を持ち逃げした疑いがあり、アフィリエイトが「出口詐欺(Exit Scam:集めた資金を持ち逃げする詐欺手法のこと)」だと主張しているという記述もあります。この情報からは、現時点で最大規模のランサムウェアグループがそのアフィリエイトを勧誘していることも示唆されます。

今回紹介したランサムウェアで着目したいのは、サイバー攻撃は完全にビジネス化しており、その手法やプロセスが定型化しつつある一方で、より確実に収益を上げるための工夫も行われているということです。その中には、短期間で新たなRaaSを作成し、リブランドしてリリースすることや、ターゲットに対する説明を丁寧に行うこと、さらにはライバルの問題につけこんで「顧客を奪う」といったことまで含まれているのです。

このような「悪のビジネス」に巻き込まれないためにも、ランサムウェアの動向を知ることは重要だと言えます。

○これらのランサムウェアについて、もっと詳しく知りたい方に

今回紹介したランサムウェアは、FortiGuard Labsが隔週で公開するブログシリーズ「Ransomware Roundup」から以下の記事を選定し、フォーティネットジャパンのスペシャリストが概要を平易に解説したものです。より詳細な技術情報は、以下のページを参照ください。

○Knight ランサムウェア

「Ransomware Roundup:Knight」(Shunichi Imano and James Slaughter、2023年10月30日)

○NoEscape ランサムウェア

「Ransomware Roundup:NoEscape」(Shunichi Imano and Fred Gutierrez、2023年11月14日)

○著者プロフィール

今野 俊一(フォーティネットジャパン 上級研究員)、James Slaughter(Fortinet Senior Threat Intelligence Engineer)、寺下 健一(フォーティネットジャパン チーフセキュリティストラテジスト)

Knight ランサムウェア

NoEscape ランサムウェア

Knight ランサムウェア

Knight ランサムウェアは、2023年8月に登場した新たなRaaS(Ransomware as a Service)プログラムです。このプログラムを作り出したランサムウェアグループ「Cyclops」は2023年5月に活動を開始、当初はグループ名と同じ「Cyclops」というRaaSプログラムを提供していました。

Knightの前身であるCyclopsは、Windows、Linux、MacOSに対応したマルチOSツールを備えていました。2023年10月20日の調査時点でKnightのWindows版しか見つかっていませんが、今後は他のOSに対応したバージョンが登場する可能性もあります。

感染経路として、悪意のある添付ファイル付き電子メールを利用したフィッシングがCERTイタリアから報告されており、感染したマシンにKnightランサムウェアを送り込む、複数のマルウェアの存在も知られています。

Knightランサムウェアが実行されると、脅威アクターがファイル(データ)を盗んだ後に、ターゲットになっているファイルを暗号化し、「.knight_l」という拡張子を付加します。その後、「How To Restore Your Files.txt」というファイル名のランサムノートを残します。その内容は以下の通りです。

身代金の金額は、14,508 USドル(約200万円)相当のビットコインとなっています。要求金額が高く設定されていることから、このランサムウェアが企業をターゲットにしていると考えられます。

実際にKnightランサムウェアの被害を受けた企業を業種別に見ると、ターゲットとなった業界が多岐にわたることがわかります。小売業が突出していますが、病院をはじめとするヘルスケア業界も被害を受けており、無差別攻撃を仕掛けていることがわかります。被害組織の国別比較では、米国が60%と圧倒的に多くなっています。

このグループは被害者が連絡するためのTORサイトも運営しており、そこには盗まれた情報や被害者のリストが掲載されています。加えて、盗んだ情報を公開するための別のTORサイトも運営し、MegaやGofile、UploadNowといった一般的なファイル共有サービスも利用しています。

NoEscapeランサムウェア

NoEscapeも比較的新しいランサムウェア(RaaS)であり、ランサムウェアグループ「Avaddon」によって運営されています。ターゲットとなるネットワークやマシンへの侵入、データの流出、暗号化ツール(ランサムウェア)など、悪意のある活動の実行に必要な各種ツールを作成し、アフィリエイト(RaaSを利用して攻撃を行う組織や個人)に提供しています。

Knightと同様に企業をターゲットとし、下図のように、政府機関や病院、診療所などを含む幅広い業種をターゲットとしていることがリサーチの結果がわかっています。

NoEscapeランサムウェアはまずデータを流出させた後、いくつかのサービスとプロセスを停止させ、暗号化したファイルにランダムな10文字のアルファベット(すべて大文字)で構成された拡張子を付加します。一方、実行ファイルやバッチファイル、バイナリファイルなど、OSの挙動に影響を与えると考えられるファイルは、暗号化の対象から除外されます。

暗号化が終わると、ターゲットに、何が起きたのか、次に何をすべきか、身代金を支払わなければ何が起こるのか、どう支払うのかなどが、簡潔かつ丁寧に章立てされたランサムノート「HOWTORECOVER_FILES.txt」というファイルが残されます。そこには、NoEscapeランサムウェアが金銭目的のものであり、政治的な動機によるものではないとの記載もあります。

被害者が連絡するためのTORサイトも運営しており、そこには盗まれた情報や被害者のリストが掲載されています。

2023年12月、セキュリティ専門のニュースサイトが、NoEscapeのTORサイトが突如アクセス不能になったと報じました。NoEscapeのランサムウェアグループが身代金数百万ドル分を持ち逃げした疑いがあり、アフィリエイトが「出口詐欺(Exit Scam:集めた資金を持ち逃げする詐欺手法のこと)」だと主張しているという記述もあります。この情報からは、現時点で最大規模のランサムウェアグループがそのアフィリエイトを勧誘していることも示唆されます。

今回紹介したランサムウェアで着目したいのは、サイバー攻撃は完全にビジネス化しており、その手法やプロセスが定型化しつつある一方で、より確実に収益を上げるための工夫も行われているということです。その中には、短期間で新たなRaaSを作成し、リブランドしてリリースすることや、ターゲットに対する説明を丁寧に行うこと、さらにはライバルの問題につけこんで「顧客を奪う」といったことまで含まれているのです。

このような「悪のビジネス」に巻き込まれないためにも、ランサムウェアの動向を知ることは重要だと言えます。

○これらのランサムウェアについて、もっと詳しく知りたい方に

今回紹介したランサムウェアは、FortiGuard Labsが隔週で公開するブログシリーズ「Ransomware Roundup」から以下の記事を選定し、フォーティネットジャパンのスペシャリストが概要を平易に解説したものです。より詳細な技術情報は、以下のページを参照ください。

○Knight ランサムウェア

「Ransomware Roundup:Knight」(Shunichi Imano and James Slaughter、2023年10月30日)

○NoEscape ランサムウェア

「Ransomware Roundup:NoEscape」(Shunichi Imano and Fred Gutierrez、2023年11月14日)

○著者プロフィール

今野 俊一(フォーティネットジャパン 上級研究員)、James Slaughter(Fortinet Senior Threat Intelligence Engineer)、寺下 健一(フォーティネットジャパン チーフセキュリティストラテジスト)